Các chuyên gia của Kaspersky cho biết lỗ hổng này không bắt nguồn từ một lỗi cụ thể, mà đến từ cách thức hệ thống hoạt động, cho phép tin tặc khai thác để nâng quyền truy cập ngay trên hệ thống

Những ý chính:

- Tại sự kiện Black Hat Asia 2026, các chuyên gia Kaspersky đã công bố phát hiện về PhantomRPC, một lỗ hổng nghiêm trọng nằm trong cơ chế giao tiếp từ xa của Windows.

- Do lỗ hổng bắt nguồn từ kiến trúc cốt lõi, nó tạo ra vô số kịch bản tấn công khác nhau tùy thuộc vào phần mềm và các thư viện liên kết động (DLL) được cài đặt trên máy mục tiêu.

- Kaspersky khuyến nghị các doanh nghiệp cần thắt chặt quản lý quyền hạn cho các ứng dụng không thiết yếu.

Kaspersky vừa phát hiện PhantomRPC, một lỗ hổng thuộc cơ chế giao tiếp từ xa (Remote Procedure Call – RPC) trên Windows, xuất phát từ đặc điểm thiết kế của hệ thống và có thể bị tin tặc khai thác nhằm giả mạo máy chủ và chiếm quyền truy cập. Kết quả nghiên cứu đã được công bố tại sự kiện Black Hat Asia 2026.

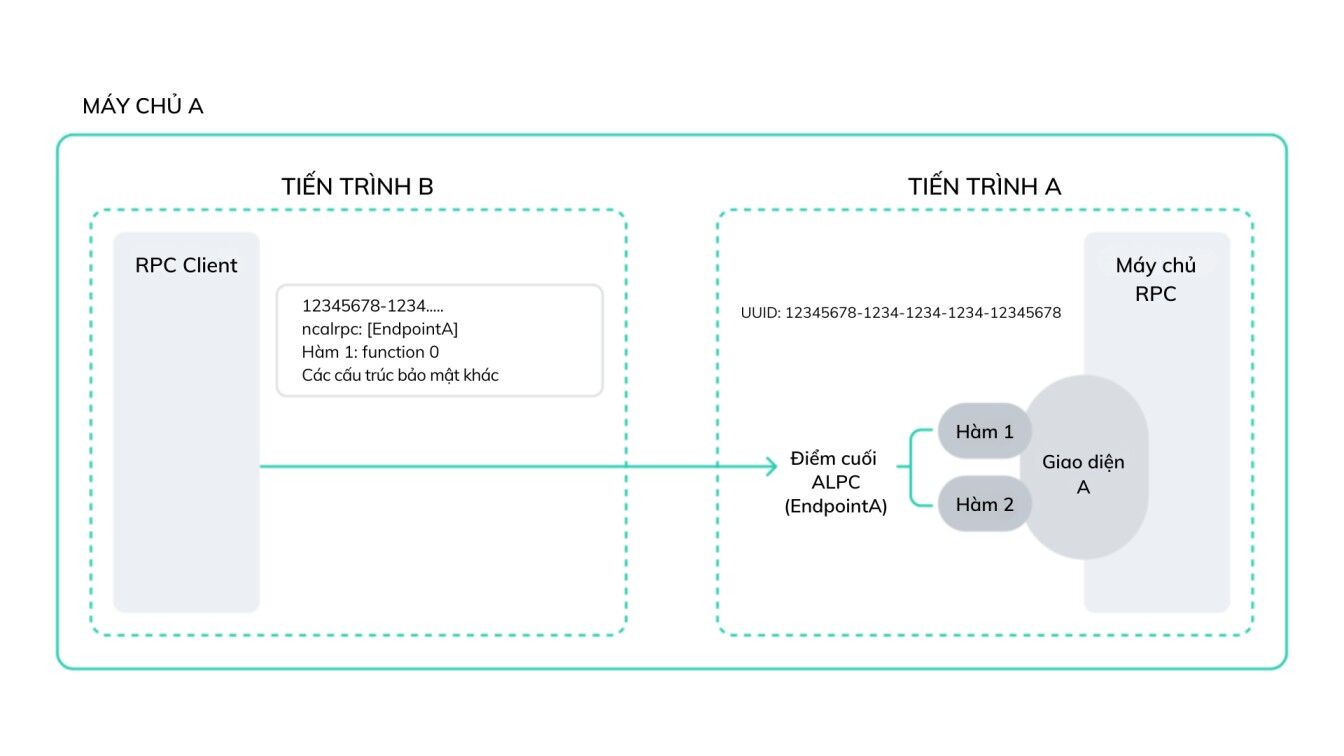

Các chuyên gia của Kaspersky cho biết lỗ hổng này không bắt nguồn từ một lỗi cụ thể, mà đến từ cách thức hệ thống hoạt động, cho phép tin tặc khai thác để nâng quyền truy cập ngay trên hệ thống. Trong trường hợp một tiến trình có quyền giả mạo (impersonation), kẻ tấn công có thể tận dụng để giành quyền kiểm soát cấp hệ thống.

Kaspersky đã tiến hành phân tích năm kịch bản khai thác khác nhau, cho thấy tin tặc có thể nâng quyền truy cập từ các dịch vụ trên máy cục bộ hoặc dịch vụ liên quan đến kết nối mạng lên mức cao hơn, thậm chí chiếm quyền kiểm soát hệ thống. Do vấn đề bắt nguồn từ điểm yếu trong khâu thiết kế, lỗ hổng này mở ra gần như vô số cách thức tấn công . Bất kỳ tiến trình hoặc dịch vụ mới nào sử dụng cơ chế giao tiếp từ xa (RPC) đều có thể trở thành một điểm khai thác mới để mở rộng quyền truy cập.

Ông Haidar Kabibo, chuyên viên bảo mật ứng dụng tại Kaspersky cho biết: “Cách thức khai thác cụ thể có thể khác nhau tùy từng hệ thống, phụ thuộc vào các yếu tố như phần mềm được cài đặt, các thư viện liên kết động (Dynamic Link Library) tham gia vào quá trình giao tiếp của cơ chế giao tiếp từ xa cũng như việc các máy chủ ứng dụng cơ chế giao tiếp từ xa tương ứng có sẵn hay không. Sự khác biệt này khiến lỗ hổng trở thành một yếu tố quan trọng trong quá trình doanh nghiệp đánh giá rủi ro và triển khai biện pháp ứng phó.”

Là một trong những thành phần phức tạp nhất của hệ điều hành, cơ chế giao tiếp giữa các tiến trình (Interprocess Communication – IPC) trên Windows giữ vai trò kết nối các chương trình. Trong đó, cơ chế giao tiếp từ xa (RPC) là cơ chế cốt lõi, cho phép các tiến trình giao tiếp và thực thi chức năng của nhau, ngay cả khi hoạt động trong các môi trường riêng biệt, đồng thời đóng vai trò nền tảng cho các công nghệ giao tiếp cấp cao hơn.

Kaspersky khuyến nghị các tổ chức triển khai các biện pháp nhằm phát hiện và giảm thiểu nguy cơ bị khai thác:

- Triển khai giám sát dựa trên ETW. Giải pháp này cho phép đội ngũ bảo mật nhận diện các bất thường trong hoạt động của cơ chế giao tiếp từ xa trong môi trường hệ thống, đặc biệt khi có yêu cầu kết nối tới các máy chủ không tồn tại hoặc không khả dụng. Việc theo dõi các dấu hiệu này giúp quản trị viên phát hiện những trường hợp đáng lẽ phải có máy chủ có cơ chế giao tiếp từ xa hợp lệ nhưng lại không hoạt động. Trong một số trường hợp, bề mặt tấn công có thể được thu hẹp bằng cách kích hoạt các dịch vụ tương ứng, đảm bảo các điểm kết nối cơ chế giao tiếp từ xa hợp lệ luôn sẵn sàng, từ đó hạn chế khả năng tin tặc triển khai máy chủ giả mạo.

- Hạn chế sử dụng quyền SeImpersonatePrivilege. Quyền này chỉ nên được cấp cho các tiến trình thực sự cần thiết. Mặc dù một số tiến trình hệ thống phụ thuộc vào quyền này để hoạt động bình thường, trên thực tế, quyền này đôi khi vẫn được cấp cho các ứng dụng tùy chỉnh hoặc bên thứ ba, làm gia tăng rủi ro bảo mật.