Xem nhanh

ProjectSauron là mối đe dọa cấp quốc gia, tấn công vào các tổ chức chính phủ bằng các công cụ đặc biệt, khiến việc phát hiện gần như vô dụng, theo Kaspersky Lab.

Tháng 9/2015, Kaspersky Lab đã phát hiện điểm bất thường trong mạng khách của tổ chức, sự bất thường này dẫn các nhà nghiên cứu đến “ProjectSauron” – mối đe dọa cấp quốc gia tấn công vào các tổ chức chính phủ bằng bộ công cụ đặc biệt cho mỗi nạn nhân, khiến công cụ phát hiện truyền thống gần như vô dụng. Mục đích chính của cuộc tấn công này là gián điệp mạng.

Sâu ProjectSauron đặc biệt có hứng thú trong việc đoạt quyền truy cập vào phương tiện truyền thông bị mã hóa, tấn công sử dụng nền tảng gián điệp mạng cấp cao kết hợp chặt chẽ giữa một loạt những công cụ và thủ pháp đặc biệt. Đặc điểm đáng chú ý nhất của ProjectSauron là sự thận trọng nhằm tránh bị phát hiện: ProjectSauron tùy biến mã độc cấy vào hệ thống và cấu trúc riêng cho mỗi mục tiêu và không bao giờ tái sử dụng chúng.

Phương pháp này kết hợp với vô số bộ định tuyến dùng để xuất file bị đánh cắp, ví dụ như email và DNS hợp pháp, cho phép ProjectSauron thực hiện chiến dịch gián điệp bí mật và lâu dài trên hệ thống mục tiêu.

ProjectSauron gây ấn tượng bởi nó là cái tên lâu đời và có kinh nghiệm, không ngừng học hỏi từ những mối đe dọa cực kì nguy hiểm, gồm Duqu, Flame, Equation và Regin; chọn ra một số phương pháp tiên tiến nhất và cải thiện chúng để tránh bị phát hiện.

Những đặc điểm chính của ProjectSauron:

- Dấu vết đặc biệt: mã độc chính để cấy vào hệ thống có nhiều tên và kích cỡ khác nhau, được xây dựng riêng cho mỗi mục tiêu, khiến việc phát hiện rất khó khăn vì bộ chỉ số thỏa hiệp tương ứng có rất ít giá trị cho các mục tiêu khác.

- Chạy trên bộ nhớ: mã độc chính để cấy vào hệ thống lợi dụng kịch bản cập nhật (update) phần mềm hợp pháp và hoạt động như một backdoor, tải module mới hoặc chạy lệnh từ kẻ tấn công hoàn toàn trên bộ nhớ.

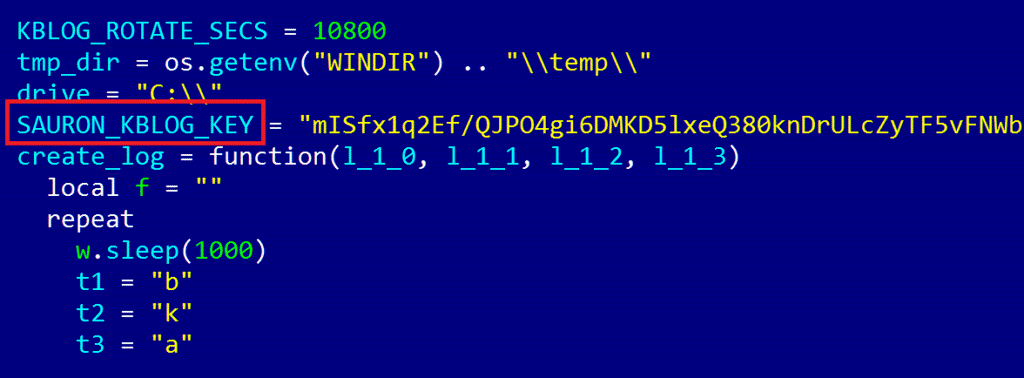

- Xu hướng thiên về truyền thông bí mật: ProjectSauron chủ động tìm kiếm thông tin liên quan đến phần mềm dùng để mã hóa hệ thống khá hiếm và có thể tùy biến. Phần mềm khách – chủ được chọn ra từ nhiều tổ chức mục tiêu để bảo mật truyền thông, tiếng nói, email và thay đổi trong các tài liệu. Những kẻ tấn công thường nhắm đến những thiết bị, chìa khóa, tập tin cấu hình và vị trí máy chủ dùng để đặt những tin nhắn mã hóa giữa các nút mạng.

- Linh hoạt theo bộ ngô ngữ: ProjectSauron sử dụng bộ công cụ đơn giản được viết bằng ngôn ngữ LUA. Việc sử dụng nhiều phần trong bộ ngôn ngữ LUA ở phần mềm độc hại là rất hiếm, chỉ từng được thấy trong các cuộc tấn công của Flame và Animal Farm.

- Vượt qua khoảng cách không gian: ProjectSauron sử dụng ổ đĩa USB đặc biệt để vượt qua lỗ hổng không gian trong nhiều mạng lưới. Những ổ đĩa USB này có thể chứa nhiều phần riêng đã được ẩn đi trong đó có dữ liệu bị đánh cắp.

- Cơ chế xuất thông tin hàng loạt: ProjectSauron sử dụng một số bộ định tuyến để xuất dữ liệu, gồm có những phương tiện truyền thông hợp pháp như email và DNS, với thông tin bị đánh cắp được sao chép từ nạn nhân, giả dạng trong lưu lượng hàng ngày.

ProjectSauron đặc biện quan tâm đến các chính phủ

Theo Kaspersky Lab, đến nay đã có hơn 30 tổ chức là nạn nhân được phát hiện tại Nga, Iran, Rwanda và có thể ở những quốc gia nói tiếng Ý, rất có thể sẽ có nhiều tổ chức và vùng địa lý hơn nữa bị ảnh hưởng. Các tổ chức đóng vai trò quan trọng bị ProjectSauron nhắm đến gồm có chính phủ, quân đội, trung tâm nghiên cứu khoa học, nhà cung cấp dịch vụ viễn thông, tổ chức tài chính

Các báo cáo phân tích chỉ ra rằng ProjectSauron đã xuất hiện từ tháng 6/2011 và đến năm 2016 vẫn còn hoạt động. Vật trung gian ban đầu mà ProjectSauron sử dụng để xâm nhập mạng lưới nạn nhân đến nay vẫn còn là ẩn số.

Vitaly Kamluk, Nhà nghiên cứu bảo mật tại Kaspersky Lab chia sẻ: “Hiện có rất nhiều cuộc tấn công có chủ đích dựa trên những công cụ sẵn có và rẻ tiền. Trái lại, ProjectSauron là một trong những cái tên dựa vào những công cụ tự viết, đáng tin cậy và mã có thể tùy biến. Việc chỉ sử dụng công cụ chỉ thị duy nhất, ví dụ như máy chủ kiểm soát, key mã hóa bên cạnh việc chọn ra những phương pháp tiên tiến nhất từ những mối đe dọa khác là rất hiếm. Cách duy nhất chống lại những mối đe dọa như vậy là có nhiều tầng bảo mật phù hợp dựa trên chuỗi cảm biến dùng để giám sát điểm bất thường dù là nhỏ nhất trong phần mềm tổ chức, cùng với tình báo về mối đe dọa và phân tích điều tra để phát hiện những hoạt động mà bề ngoài không thể hiện điều gì đáng nghi”.

Chi phí, độ phức tạp, độ bền bỉ và mục đích cơ bản của hoạt động là đánh cắp danh tín và thông tin bí mật từ tổ chức quốc gia, cho thấy sự liên đới hoặc hỗ trợ từ chính phủ.

Các biện pháp tự bảo vệ

Kaspersky Lab khuyến nghị các tổ chức tiến hành kiểm toán toàn bộ mạng lưới CNTT và điểm cuối và thực hiện những biện pháp dưới đây:

- Đưa vào hệ thống giải pháp chống tấn công chủ đích bên hoặc giải pháp bảo vệ thiết bị mạng đầu cuối. Biện pháp bảo vệ thiết bị mạng đầu cuối hiện không đủ để chống lại các mối đe dọa thế hệ tiếp theo của phần mềm độc hại.

- Liên hệ với chuyên gia nếu phát hiện điểm bất thường. Những giải pháp bảo mật tiên tiến nhất sẽ có thể phát hiện được tấn công ngay khi nó diễn ra. Và trong một vài trường hợp, chuyên gia bảo mật mới là những người có thể chặn, làm giảm và phân tích các cuộc tân công.

- Bổ sung dịch vụ thông tin xác định các mối đe dọa bảo mật: thông báo cho nhóm bảo mật về diễn biến mới nhất của các mối đe dọa, xu hướng tấn công và dấu hiệu cần theo dõi.

- Quan trọng nhất, vì phần lớn các cuộc tấn công bắt đầu với tấn công phishing hoặc biện pháp nhắm tới các nhân viên, hãy đảm bảo rằng nhân viên hiểu rõ và có thói quen chịu trách nhiệm với hoạt động mạng.

Người dùng có thể xem báo cáo đầy đủ về ProjectSauron trong dịch vụ báo cáo tình báo APT của Kaspersky Lab: http://www.kaspersky.com/enterprise-security/apt-intelligence-reporting

Sản phẩm của Kaspersky Lab phát hiện mẫu ProjectSauron dưới tên HEUR:Trojan.Multi.Remsec.gen

Thông tin về ProjectSauron có tại: https://securelist.com/analysis/publications/75533/faq-the-projectsauron-apt/