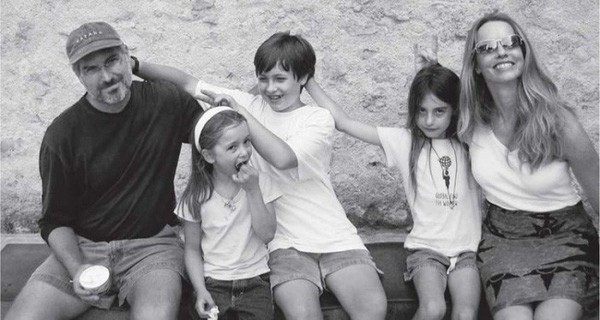

Ít ai biết rằng, dù được coi là cha đẻ của iPhone, iPad, nhưng Steve Jobs lại không hề cho phép con cái sử dụng các thiết bị thông minh này. Và ông hoàn toàn có lý khi đưa ra quyết định đó…

Sự thành công của iPhone, iPad hay iPod đã giúp Steve Jobs trở thành một trong những CEO công nghệ tài ba nhất trên thế giới, đồng thời mang về cho ông tài sản hàng tỷ USD.

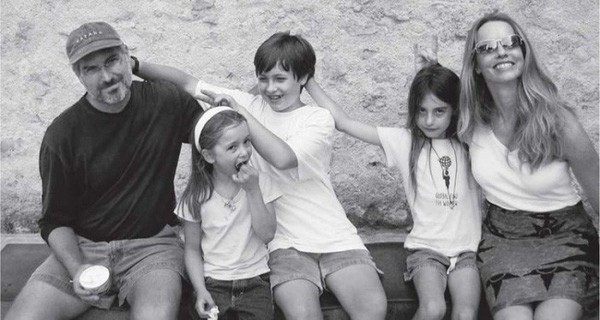

Mặc dù cống hiến cả đời để tạo ra một trong những đế chế công nghệ lớn nhất, Steve Jobs lại khá khắt khe về việc sử dụng các thiết bị số của con cái mình.

Trên tờ New York Times, cây viết Nick Bilton từng chia sẻ về cuộc trò chuyện của mình với Steve Jobs ngay sau thời điểm chiếc iPad đời đầu ra đời.

Theo đó, khi được hỏi về việc các con của ông có thích thiết bị mới này không, Jobs trả lời: “Chúng không dùng iPad. Ở nhà chúng tôi, thời gian sử dụng iPad bị kiểm soát”. Câu trả lời này khiến phóng viên không khỏi kinh ngạc.

Steve Jobs sau đó cho biết, lý do khiến ông hạn chế việc sử dụng các thiết bị di động như iPhone hoặc iPad với con cái của mình bởi lẽ ông lo ngại công nghệ sẽ ảnh hưởng đến các con, đặc biệt khi chúng vẫn đang ở độ tuổi phát triển. Thông tin này sau đó một lần nữa được nhà văn Walter Isaacson, tác giả cuốn tự truyện của Steve Jobs xác nhận.

Dù vậy, có thể bạn chưa biết, nhiều nhân vật quyền lực trong làng công nghệ cũng đưa ra những quyết định tương tự.

Chris Anderson, giám đốc điều hành của 3D Robotics, cũng áp đặt quy định hạn chế sử dụng các thiết bị thông minh đối với thành viên gia đình mình. Thậm chí ông còn cài đặt chế độ đặc biệt để con cái không thể dùng chúng quá 2 giờ một ngày.

Thậm chí, quy định này được áp dụng cho tất cả 5 đứa con của ông kể cả cô bé đang 17 tuổi. Ông giải thích: “Tôi làm thế bởi không ai rõ hơn tôi tác hại của việc quá say mê Internet. Chính tôi đã vấp phải vấn đề này. Tôi không muốn các con tôi cũng sẽ bị như vậy”.

Trong đó, từ “tác hại” mà Anderson muốn nói là ám chỉ những nội dung không phù hợp và sự lệ thuộc vào công nghệ mà nhiều người lớn mắc phải hiện nay.

Một số nhà lãnh đạo khác thậm chí còn gay gắt hơn.

Alex Constantinople, giám đốc OutCast Agen nói rằng cậu con trai 5 tuổi của mình chỉ được sử dụng các thiết bị công nghệ vào cuối tuần. Hai đứa con lên 10 và 13 tuổi của cô, có thể sử dụng máy tính bảng không quá 30 phút mỗi ngày.

Evan Williams, người sáng lập Twitter cũng có điều lệ riêng áp dụng trong nhà. Nhà ông có tới hàng trăm cuốn sách, những đứa trẻ có thể đọc chúng thoải mái, bao nhiêu tùy thích. Nhưng chúng chỉ có thể sử dụng các thiết bị công nghệ không quá một giờ mỗi ngày.

Các nghiên cứu khoa học cho thấy trẻ em dưới 10 tuổi đặc biệt nhạy bén với công nghệ mới và hoàn toàn có thể trở thành nô lệ của chúng. Các nhà nghiên cứu kết luận trẻ em không nên chơi máy tính bảng hơn nửa giờ một ngày, điện thoại thông minh – không hơn 2 giờ một ngày. Trẻ em 10 tới 14 tuổi có thể sử dụng các thiết bị công nghệ nhưng chỉ sau khi làm xong các bài tập về nhà.

Hiện nay, phong trào cấm các thiết bị IT đang trở nên phổ biến trong gia đình Mỹ. Một số gia đình cấm trẻ em sử dụng mạng xã hội dành cho thanh thiếu niên. Bằng cách này, các bậc cha mẹ sẽ không phải đau đầu với việc rò rỉ thông tin cá nhân hoặc các vụ xâm hại trẻ không đáng có xuất phát từ những cuộc tán gẫu trên mạng.

Vậy câu hỏi đặt ra, những đứa trẻ đó sẽ giải trí bằng gì?

Tác giả của cuốn sách về Steve Jobs nói rằng, Steve đã thay thế những sản phẩm mang tên ông bằng những cuộc trò chuyện, thảo luận với con trẻ về sách, lịch sử, về mọi thứ khác nữa.

“Vào mỗi buổi ăn tối tại nhà bếp của nhà riêng, Steve Jobs thường dành thời gian để trò chuyện với lũ trẻ, mà không ai đụng đến iPad hay iPhone. Những đứa trẻ có vẻ như không hề nghiện những thiết bị này”, Isaacson cho biết.

Theo Trí Thức Trẻ