Các nhà nghiên cứu đến từ Microsoft và nhóm Talos của Cisco mới đây đã phát hiện malware Nodersok (Divergent) sử dụng ứng dụng web biến hệ thống thành proxy để đầu độc đường truyền.

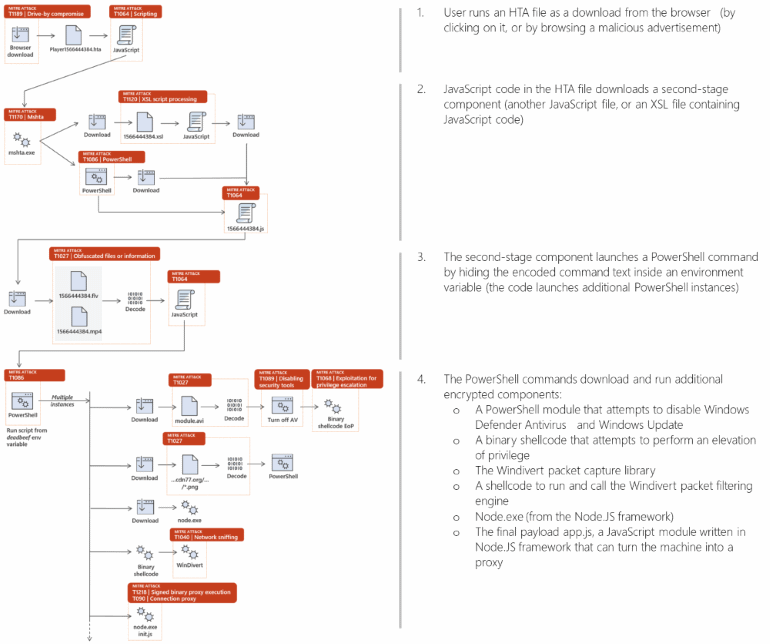

Cụ thể, kẻ tấn công sẽ lừa nạn nhân chạy một tập tin ứng dụng HTML thông qua quảng cáo lừa đảo hoặc bằng hình thức tải xuống, tiếp đến sẽ chạy một chuỗi các sự kiện phức tạp. Lệnh JavaScript trong HTA tải xuống tập tin JavaScript riêng biệt và chạy lệnh PowerShell để tải và chạy các đoạn mã độc hại, bao gồm các công cụ vô hiệu hóa Windows Defender, yêu cầu quyền kiểm soát nhiều hơn, bắt các gói dữ liệu và tạo proxy.

Điều quan trọng là sự lây nhiễm phụ thuộc vào các chương trình hợp pháp để hoàn thành nhiệm vụ của chúng, cho dù được tích hợp vào Windows hay được tải xuống từ bên thứ ba. Không phần mềm độc hại nào được sao chép vào bộ nhớ lưu trữ. Cách tiếp cận mới này làm cho các nhóm bảo mật khó khăn hơn trong việc nghiên cứu mã nguồn và đưa ra các biện pháp đối phó.

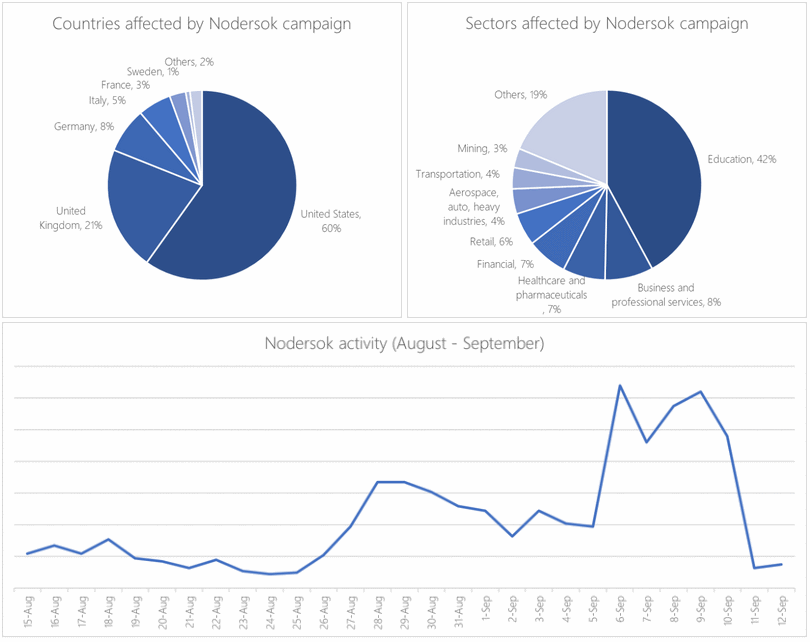

Vẫn chưa rõ ai là người đứng sau malware Nodersok (Phía Cisco gọi đây là malware Divergent). Tuy vậy rất ít có khả năng đây là một nhóm hacker thuộc các chính phủ. Cisco tin rằng phần mềm độc hại này được thiết kế chủ yếu để gian lận các cú nhấp chuột hoặc tự động nhấp vào quảng cáo để tăng doanh thu từ các trang web. Hầu hết các mục tiêu là người tiêu dùng ở châu Âu và Mỹ chứ không phải doanh nghiệp hoặc chính phủ.

Cả Microsoft và Cisco đều muốn phát huy khả năng của các hệ thống phòng thủ cấp doanh nghiệp của mình để ngăn chặn phần mềm độc hại. Tuy nhiên, hầu hết người dùng không có quyền truy cập vào những tài nguyên và phần mềm chống virus dựa trên chữ ký thường khó khăn hơn.

Chuyên gia bảo mật từ Microsoft cho rằng dù gây khó khăn nhưng sự lây nhiễm của Nodersok để lại dấu vết rõ ràng, điều này cung cấp cho các công ty bảo mật ít nhất một phương pháp phát hiện phần mềm độc hại về sau này. Còn các chuyên gia từ Cisco Talos nhận định malware này có vẻ vẫn đang được phát triển, kẻ chủ mưu dường như có kế hoạch kiếm tiền từ việc lây nhiễm malware để gian lận lượt nhấp chuột.

Theo ZDnet