Bài viết trình bày cách Facebook ngăn chặn sự tấn công của nhóm tin tặc Việt Nam APT32 và một nhóm khác của Bangladesh. Đây là hai nhóm tội phạm chuyên lợi dụng nền tảng của Facebook để phát tán phần mềm độc hại, trục lợi từ việc đánh cắp và thao túng tài khoản của người dùng.

Các nhà phân tích và chuyên gia bảo mật của Facebook đã phối hợp tìm và ngăn chặn nhiều mối đe dọa an ninh mạng như: các chiến dịch phát tán phần mềm độc hại, hoạt động tấn công nền tảng hoặc tài khoản Facebook cá nhân thuộc bên đối thủ của cơ quan nhà nước, tin tặc…

Nhóm chuyên gia bảo mật của Facebook thường xuyên kiểm soát và vô hiệu quá những chiến dịch phá hoại, đồng thời thông báo và khuyến cáo người dùng nên thực hiện các bước bảo mật để bảo vệ tài khoản, chia sẻ công khai những phát hiện và tiếp tục cải thiện độ bảo mật các nền tảng của công ty.

Facebook chia sẻ nghiên cứu và các bước thực thi để chống lại những nỗ lực xâm nhập tài khoản người dùng và giành quyền truy cập thông tin, hay còn được gọi là gián điệp mạng. Hai nhóm tin tặc kể trên thường nhắm mục tiêu vào người dùng Facebook và một số nền tảng khác bằng nhiều chiến thuật khác nhau.

Nhóm APT32 chủ yếu tập trung phát tán mã độc đến mục tiêu. Còn nhóm tin tặc từ Bangladesh tập trung vào việc xâm nhập vào tài khoản của nạn nhân, lạm dụng tính năng báo cáo (report) của Facebook để xóa tài khoản đó trên nền tảng.

Những người đứng sau các hoạt động tấn công kể trên đã triển khai rất nhiều chiến dịch tấn công dai dẳng, đến mức các chuyên gia bảo mật của Facebook luôn trong tâm thế chờ đợi tin tặc triển khai chiến thuật mới. Đại diện Facebook cho biết hệ thống bảo mật, các chuyên gia nghiên cứu mối nguy an ninh mạng cùng những nhóm chuyên gia khác trong cộng đồng liên tục nâng cấp và cải tiến hệ thống phòng ngự để ngăn chặn những chiến dịch tấn công.

Facebook sẽ tiếp tục chia sẻ về các mối nguy ngay khi phát hiện để mọi người nhận thức được tầm quan trọng và kịp thời thực hiện các bước tăng cường bảo mật tài khoản.

Nhóm tin tặc Bangladesh

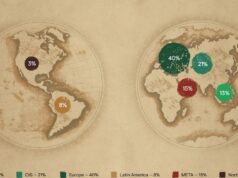

Nhóm tin tặc Bangladesh chủ yếu tấn công vào nhà hoạt động địa phương, nhà báo… và cả những người đang sống ở nước ngoài. Mục đích tấn công là xâm nhập tài khoản và khiến nạn nhân bị Facebook vô hiệu hóa do vi phạm Tiêu chuẩn cộng đồng. Trong quá trình điều tra, Facebook chiến dịch tấn công có liên quan đến hai tổ chức phi lợi nhuận ở Bangladesh: Don’s Team và Tổ chức Phân tích và Nghiên cứu Tội phạm (CRAF). Nhóm tin tặc này triển khai chiến dịch trên nhiều dịch vụ Internet khác nhau.

Don’s Team và CRAF thường kết hợp với nhau báo cáo sai sự thật rằng tài khoản Facebook của nạn nhân vi phạm Tiêu chuẩn cộng đồng, trong đó có cáo buộc mạo danh, vi phạm sở hữu trí tuệ, ảnh khỏa thân và khủng bố. Hai tổ chức này còn triển khai nhiều chiến thuật đánh cắp tài khoản và Trang (Page) của mục tiêu, sau đó sử dụng những tài khoản đó vào mục đích riêng. Có trường hợp sau khi tài khoản quản trị viên Trang bị xâm phạm, tin tặc đã xóa tài khoản của những quản trị viên còn lại để tiếp quản Trang vì mục đích riêng.

Quá trình điều tra của Facebook cho thấy những chiến dịch tấn công có chủ đích kể trên được thực hiện thông qua lỗ hổng từ những nền tảng khác. Ví dụ tin tặc đánh cắp tài khoản email hoặc xâm nhập vào thiết bị của nạn nhân, sau đó lợi dụng quy trình tài khoản.

Để khắc phục, Facebook đã xóa tài khoản và Page bị tấn công, đồng thời chia sẻ thông tin này đến những đối tác khá để họ có thể phát hiện và có biện pháp khắc phục kịp thời.

Người dùng cần cảnh giác, thực hiện các biện pháp bảo vệ tài khoản, tránh nhấp vào các liên kết đáng ngờ và tải phần mềm từ các nguồn không đáng tin cậy, tạo cơ hội cho tin tặc xâm phạm vào thiết bị và đánh cắp thông tin lưu trữ trên đó.

Nhóm APT32 của Việt Nam

Nhóm tin tặc APT32 chủ yếu nhắm mục tiêu vào các nhà hoạt động nhân quyền Việt Nam ở trong và ngoài nước, nhiều cơ quan trực thuộc chính phủ Lào và Campuchia, những tổ chức phi chính phủ, hãng thông tấn và một số doanh nghiệp trong lĩnh vực công nghệ thông tin, khách sạn, nông nghiệp hàng hóa, bệnh viện, bán lẻ, ngành công nghiệp ô tô và dịch vụ di động có phần mềm độc hại.

Quá trình điều tra của Facebook cho thấy nhóm APT32 có liên quan đến Tập đoàn CyberOne, một công ty CNTT tại Việt Nam (còn được gọi là CyberOne Security, CyberOne Technologies, Công ty TNHH Hành Tinh, Planet và Diacauso).

APT32 đã triển khai một loạt các chiến thuật tấn công trên Internet, khiến Facebook phải đau đầu tìm biện pháp chống lại. Cuộc điều tra gần đây của Facebook đã phân tích một số chiến thuật, kỹ thuật và quy trình (TTP) đáng chú ý bao gồm:

- Tấn công phi kỹ thuật (Social engineering): APT32 tạo những tài khoản giả mạo là các nhà hoạt động và các tổ chức kinh doanh hoặc sử dụng nhiều chiêu trò khác nhau để lấy lòng tin từ những nạn nhân được nhắm mục tiêu. Thông thường, tin tặc sẽ dùng nhiều thủ thuật để tăng tính thuyết phục cho tài khoản giả mạo, để những tài khoản này trông có vẻ hợp pháp hơn và không bị nghi ngờ và giám sát bởi các chuyên gia bảo mật. Một số Trang được thiết kế để thu hút những đối tượng người dùng cụ thể, sau đó lừa đảo và phát tán mã độc.

- Các ứng dụng độc hại trên Play Store: Ngoài việc sử dụng trang của Facebook, nhóm tin tặc APT32 còn dẫn dụ nạn nhân tải và sử dụng các ứng dụng Android độc hại được phân phối trên Play Store. Những ứng dụng này thường yêu cầu nhiều quyền truy cập vào thiết bị, từ đó đánh cắp thông tin của người dùng.

- Phát tán phần mềm độc hại: APT32 tấn công hoặc lập trang web riêng, trong đó có chứa nhiều đoạn mã javascript độc hại, khai thác lỗ hổng và theo dõi thông tin trình duyệt. Bước tiếp theo, tin tặc sẽ phát tán mã độc trên các trang web hay được nạn nhân truy cập rồi xâm nhập vào thiết bị của họ. APT32 đã xây dựng những loại phần mềm độc hại tùy chỉnh có khả năng phát hiện loại hệ điều hành mà mục tiêu sử dụng (Windows hoặc Mac) trước khi gửi mã khai thác (payload) được điều chỉnh để thực thi mã độc hại.

APT32 thường sử dụng liên kết đến các dịch vụ chia sẻ tập tin hoặc nơi lưu trữ các tập tin độc hại để nạn nhân nhấp vào và tải xuống. Gần đây, nhóm tin tặc này đã sử dụng liên kết rút gọn để cung cấp phần mềm độc hại. Cuối cùng, nhóm đã dựa vào các cuộc tấn công tải bên Dynamic-Link Library (DLL) trong các ứng dụng Microsoft Windows. APT32 đã phát triển các tập tin độc hại trong định dạng exe, rar, rtf và iso, đồng thời phân phối các tài liệu Word chứa các liên kết độc hại trong tài liệu văn bản.

Facebook đã điều tra và kịp thời ngăn chặn các phương thức tấn công của nhóm tin tặc APT32. Ngoài ra, các chuyên gia bảo mật của công ty còn chia sẻ các phát hiện, gồm những quy tắc YARA và dấu hiệu nhận biết phần mềm độc hại với những hãng bảo mật khác để kịp thời phối hợp ngăn chặn.

Nguồn: Facebook