Đại học CNTT dùng Zalo để thông báo lịch học và điểm thi

Đại học Công nghệ và Thông tin (UIT) – ĐHQG HCM đã trở thành đại học tiên phong trong sử dụng Zalo như một kênh quan trọng để tương tác với sinh viên.

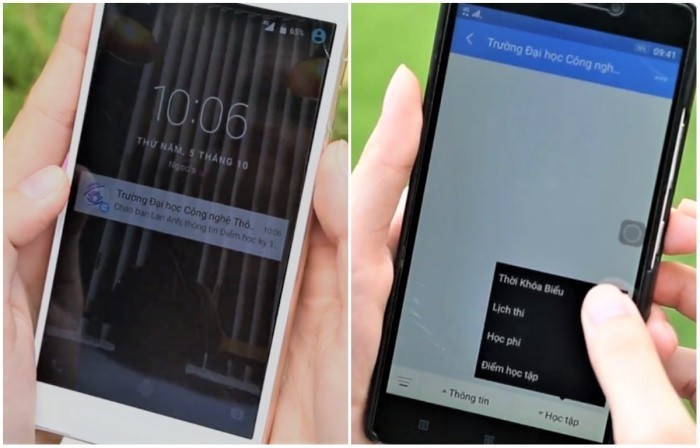

Tin nhắn được gửi đến từ Official Account Trường ĐH CNTT

Thạc sĩ Nguyễn Đình Khương, Trưởng phòng dữ liệu và CNTT của nhà trường cho biết các ứng dụng trên điện thoại thông minh đã trở thành một xu hướng chung nên thay vì viết một ứng dụng riêng để sinh viên sử dụng thì tiện hơn là kết hợp với Zalo trong việc cung cấp hoặc tra cứu thông tin. “Nếu áp dụng thành công thì đây có thể là một casestudy cho nhiều trường ĐH khác tham khảo” – thầy Khương cho biết thêm.

Trước đây, nếu sinh viên phải trải qua nhiều bước phức tạp như đăng nhập vào website, email, lên mạng xã hội để nắm thời khóa biểu, phòng học, điểm thi …thì giờ đây sinh viên có thể nhận hoặc tra cứu trực tiếp qua Zalo. Ngoài ra, nhà trường có thể dễ dàng khoanh vùng sinh viên để gửi những thông tin cá nhân hóa đến từng sinh viên cụ thể.

“Zalo có bộ lọc tùy chọn, giúp gửi thông tin đến đúng nhóm đối tượng liên quan.” – Thầy Lê Đức Thịnh – Bí thư Đoàn trường cho biết.

Chính vì tính tiện lợi của nó, việc ứng dụng Zalo trong giao tiếp của trường ĐH CNTT đã nhận được phản hồi tích cực từ phía nhà trường lẫn sinh viên.

Bạn Nguyễn Xuân Vũ (SV ngành Khoa học máy tính) cho biết với Zalo thì sinh viên này chỉ đơn giản cài đặt chức năng thông báo khi có tin nhắn và thoải mái làm các việc khác mà không lo bỏ lỡ các thông tin quan trọng từ phía nhà trường trong ngày hôm đó. Với bạn Thu Nguyệt (SV ngành Hệ thống thông tin) thì chia sẻ rằng việc nhận thông tin qua Zalo giúp bạn tiết kiệm được rất nhiều thời gian vì bạn là người dùng thường xuyên của ứng dụng này.

Sinh viên Nguyễn Xuân Vũ – ngành Khoa học máy tính

Từ phía nhà trường, Thầy Vũ Đức Lung – Phó Hiệu trưởng nhà trường cho biết: “Zalo đã trở thành kênh thông tin chính thống của trường và chúng tôi thấy đó là kênh thông tin hiệu quả”.

Trong tương lai, rất có thể sinh viên sẽ được đăng ký môn học trực tiếp trên Zalo. Đồng thời, nhà trường dự kiến mở rộng việc ứng dụng để làm kênh tương tác với phụ huynh.

“Tiếp theo trường ĐH CNTT sẽ mở rộng hợp tác tác với Zalo để không chỉ sinh viên mà phụ huynh cũng sẽ có thể nhận được tin nhắn thông báo từ trường, giúp các phụ huynh có thể nắm tình hình học tập của con mình dễ dàng hơn”. – Thầy Lung cho biết.

Để có thể nhận tin nhắn thông báo qua Zalo, sinh viên chỉ cần quét QR code được dán trên các poster trong sân trường hoặc bấm “Quan tâm” Official Account của ĐH CNTT, hệ thống sẽ tự động nhận diện thông qua số điện thoại. Để bảo mật thông tin, trường sẽ chỉ cho phép tra cứu và nhận thông tin khi sinh viên sử dụng số điện thoại trùng với số điện thoại đã đăng ký trong bản lý lịch tại trường.

Trước ĐH CNTT, UBND Tỉnh Đồng Nai và Bộ Y Tế cũng đã áp dụng Zalo là một kênh chính thức giúp người dân nhận thông tin và giải quyết các thủ tục hành chính.