Máy bay không người lái DJI bị tố làm gián điệp cho Trung Quốc

Bản ghi nhớ từ Văn phòng Cơ quan Thực thi Di trú và Hải quan (ICE) ở Los Angeles thuộc Bộ An ninh Nội địa Mỹ (DHS) đã tuyên bố khẳng định hành vi gián điệp của hãng máy bay không người lái DJI.

ẢNH: AFP

Theo Engadget, bản ghi nhớ được đưa ra vào tháng 8 nói rằng các quan chức đánh giá rằng công ty DJI Science and Technology của Trung Quốc đang cung cấp cơ sở hạ tầng và dữ liệu thực thi pháp luật của Mỹ cho chính phủ Trung Quốc.

Văn phòng ICE Los Angeles cũng nói thêm rằng thông tin dựa trên các báo cáo mã nguồn mở và một nguồn đáng tin cậy trong ngành công nghiệp hệ thống không người lái.

Một phần của bản ghi nhớ tập trung vào các mục tiêu mà văn phòng ICE Los Angeles tin rằng sẽ có ích cho hoạt động gián điệp của DJI. Theo đó, mục tiêu mà DJI nhắm đến dường như tập trung vào những cơ sở hạ tầng như đường sắt và các tiện ích, các công ty cung cấp nước uống cũng như các phương tiện lưu giữ vũ khí.

Cũng theo văn phòng ICE Los Angeles, dữ liệu cơ sở hạ tầng quan trọng và các cơ quan thực thi pháp luật sử dụng hệ thống DJI đang thu thập thông tin nhạy cảm mà chính phủ Trung Quốc có thể sử dụng để tiến hành các cuộc tấn công vật lý hoặc không gian mạng chống lại Mỹ và dân chúng.

Trong phản ứng của mình, phía DJI cho biết bản báo cáo đến từ văn phòng ICE Los Angeles là hoàn toàn không có cơ sở và sai lệch. Công ty nói với New York Times rằng: “Các cáo buộc trong bản ghi nhớ là sai lầm nghiêm trọng đến mức ICE nên xem xét rút lại nó, hoặc ít nhất là sửa những khẳng định không rõ ràng của họ”.

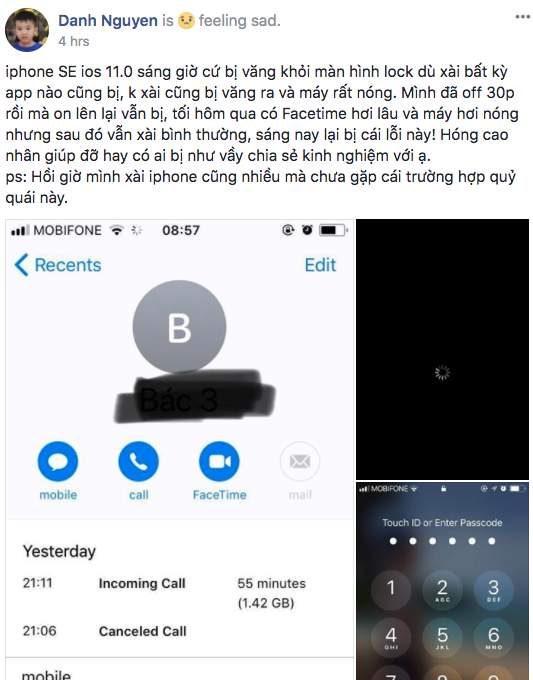

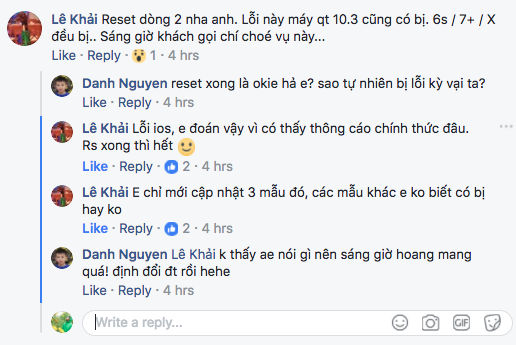

Đáng chú ý, đây không phải là lần đầu tiên chính phủ Mỹ nhắm vào DJI. Trong tháng 8, một bản ghi nhớ từ quân đội Mỹ đã chỉ đạo các nhân viên của mình ngừng ngay việc sử dụng tất cả các sản phẩm của DJI do những lo ngại về an ninh mạng, điều mà lực lượng quốc phòng Úc cũng tạm thời dừng lại. Ngay sau đó, DJI đã phát hành chế độ dữ liệu cục bộ cho thiết bị, cho phép người dùng ngắt mọi hoạt động kết nối vào internet cho máy bay của mình.

Nguồn: Thanhnien