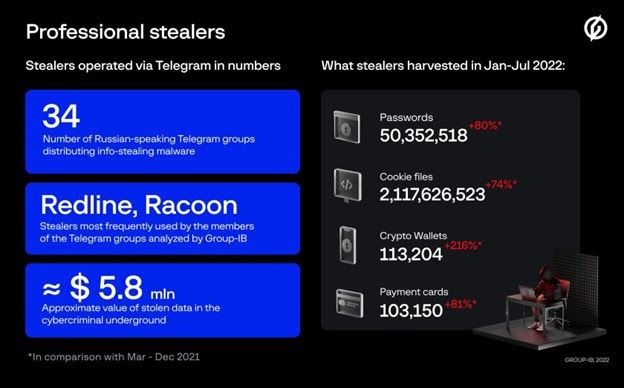

Group-IB, một trong những công ty hàng đầu thế giới về an ninh mạng, đã xác định được 34 nhóm nói tiếng Nga đang phân phối phần mềm độc hại đánh cắp thông tin theo mô hình dịch vụ đánh cắp thông tin (Stealer-as-a-service).

Những nhóm tội phạm mạng này chủ yếu sử dụng hai phần mềm đánh cắp thông tin có tên Racoon và Redline để có được mật khẩu của các tài khoản game trên Steam và Roblox, thông tin đăng nhập của người dùng sử dụng các dịch vụ Amazon và Paypal, cũng như hồ sơ thanh toán của người dùng và thông tin đăng nhập ví tiền điện tử.

Trong bảy tháng đầu năm 2022, các băng nhóm đã xâm nhập hơn 890.000 thiết bị của người dùng và đánh cắp hơn 50 triệu mật khẩu. 34 nhóm tội phạm này đều dàn xếp các cuộc tấn công thông qua các nhóm Telegram tiếng Nga, mặc dù mục tiêu của chúng nhắm đến là người dùng ở Hoa Kỳ, Brazil, Ấn Độ, Đức và Indonesia. Trong năm 2022, phần mềm đánh cắp thông tin đã phát triển thành một trong những mối đe dọa kỹ thuật số nghiêm trọng nhất.

Những học trò của Classiscam

Bằng việc theo dõi kế hoạch lừa đảo nổi tiếng Classiscam, các nhà phân tích Bảo vệ Rủi ro Kỹ thuật số của (Digital Risk Protection) Group-IB đã tiết lộ cách mà những kẻ nghiệp dư (những kẻ lừa đảo trực tuyến cấp thấp) đã bắt đầu chuyển sang sử dụng các phần mềm đánh cắp thông tin cho các kế hoạch lừa đảo của mình. Hơn nữa, các nhà phân tích tại Group-IB cũng chỉ ra rằng hoạt động kinh doanh bất hợp pháp các phần mềm đánh cắp thông tin, được điều phối qua các nhóm Telegram, sử dụng y nguyên mô hình hoạt động của kế hoạch Classiscam.

Phần mềm đánh cắp thông tin là một loại phần mềm độc hại thu thập thông tin đăng nhập được lưu trữ trong các trình duyệt (bao gồm các tài khoản game, email và mạng xã hội), thông tin thẻ ngân hàng và thông tin ví tiền điện tử từ máy tính bị nhiễm độc , sau đó nó (phần mềm) sẽ gửi tất cả dữ liệu này tới kẻ điều hành phần mềm đánh cắp thông tin đó. Sau một cuộc tấn công thành công, những kẻ lừa đảo có thể tự kiếm tiền bằng cách sử dụng dữ liệu bị đánh cắp hoặc chúng bán thông tin bị đánh dưới dạng hoạt động ngầm của tội phạm mạng.

Theo Group-IB, những phần mềm đánh cắp thông tin là một trong những mối đe dọa hàng đầu cần theo dõi trong năm tới. Những kẻ đứng sau chịu trách nhiệm cho cuộc tấn công vào Uber gần đây nhất đã mua thông tin đăng nhập có được từ từ phần mềm đánh cắp Racoon.

Theo nhóm Bảo vệ Rủi ro Kỹ thuật số (Digital Risk Protection) Group-IB, (một bộ phận của của Unified Risk Platform – Nền tảng Rủi ro Thống nhất), một lượng lớn các nhóm và bot Telegram được thiết kế để phân phối những phần mềm đánh cắp thông tin lần đầu tiên xuất hiện vào đầu năm 2021.

Thông qua việc điều tra điều tra một số tài khoản, các nhà phân tích của Group-IB xác nhận rằng các thành viên của một số nhóm lừa đảo trước đây tham gia vào kế hoạch Classiscam đã bắt đầu sử dụng những phần mềm đánh cắp thông tin. Vào năm 2021 và 2022, các chuyên gia của Group-IB đã xác định được 34 nhóm đang hoạt động trên Telegram. Trung bình, các nhóm phân phối phần mềm đánh cắp thông tin như vậy có khoảng 200 thành viên tích cực.

Phần mềm đánh cắp phổ biến nhất trong số các nhóm được Group-IB Nghiên cứu là RedLine, với số lượng 23 nhóm trên tổng số 34 nhóm tội phạm mạng sử dụng. Racoon đứng thứ hai: với 8 nhóm sử dụng công cụ này. Các phần mềm đánh cắp được tùy chỉnh đứng thứ ba trong nhóm các phần mềm đánh cắp thông tin được sử dụng trong cộng đồng.

Để được sử dụng RedLine và Racoon, những tên tội phạm nghiệp dư phải đánh đổi một phần dữ liệu hoặc một phần tiền mà chúng kiếm được cho những quản trị viên của nhóm Telegram mà chúng tham gia. Ngoài ra, những phần mềm dạng này có thể được tìm thấy trên các web đen (dark web) với mức giá từ $150-$200 mỗi tháng. Một số nhóm sử dụng 3 phần mềm đánh cắp cùng lúc, trong khi những nhóm khác chỉ Chỉ sử dụng một loại duy nhất.

Sau khi chuyển từ lừa đảo người dùng của các trang web đã phân loại sang việc sử dụng các phần mềm đánh cắp thông tin, một số tác nhân đe (threat actors) dọa đã sao chép không chỉ hệ thống phân cấp và mô hình của Classiscam mà còn cả các khả năng kỹ thuật của nó. Đặc biệt là những con bot Telegram tạo ra nội dung độc hại, liên lạc giữa các thành viên và tất cả các hoạt động kế toán mờ ám của chúng.

Nhiệm vụ của các những tên tội phạm nghiệp dư, những kẻ lừa đảo cấp thấp, cũng đã thay đổi — giờ đây họ phải hướng lưu lượng truy cập đến các trang web lừa đảo mạo danh các công ty nổi tiếng và thuyết phục nạn nhân tải xuống các tệp tin độc hại. Tội phạm mạng đã nhúng các liên kết để tải xuống phần mềm đánh cắp vào các video đánh giá các trò chơi phổ biến trên YouTube, vào phần mềm khai thác hoặc tệp NFT trên các diễn đàn chuyên biệt và phương tiện liên lạc trực tiếp với các nghệ sĩ NFT cũng như chương trình rút thăm may mắn và xổ số trên mạng xã hội.

Chuyến lưu diễn thế giới của những phần mềm đánh cắp thông tin

Group-IB ước tính rằng từ ngày 1 tháng 3 (khi Group-IB bắt đầu nghiên cứu kế hoạch này) đến ngày 31 tháng 12 năm 2021, những phần mềm đánh cắp thông tin hoạt động thông qua các nhóm Telegram đã có thể xâm nhập vào 538.000 thiết bị. Trong 7 tháng đầu năm 2022, những phần mềm này đã hoạt động tích cực hơn gần gấp đôi, lây nhiễm hơn 890.000 thiết bị ở 111 quốc gia.

Top 5 quốc gia bị tấn công nhiều nhất vào năm 2022 là Hoa Kỳ, Brazil, Ấn Độ, Đức và Indonesia với lần lượt là 91.565, 86.043, 53.988, 40.750 và 35.345 thiết bị bị nhiễm.

Ví dụ, tại Việt Nam, năm ngoái (tháng 3-12/2021), kẻ gian đã lây nhiễm mã độc cho 8.896 thiết bị. Trong bảy tháng đầu năm 2022, con số này đã tăng lên 22.739. Từ các thiết bị này, những kẻ lừa đảo có thể lấy được 2.032.278 mật khẩu, 388 thẻ thanh toán và 1.765 bộ thông tin ví tiền điện tử như thông tin đăng nhập, cụm từ khôi phục, v.v.

Theo phân tích của các nhóm Telegram, trong 10 tháng cuối năm 2021, tội phạm mạng đã thu thập 27.875.879 bộ mật khẩu, 1.215.532.572 tệp cookie, 56.779 bộ hồ sơ thanh toán và dữ liệu từ 35.791 ví tiền điện tử. Trong 7 tháng đầu năm 2022, các tác nhân đe dọa đã đánh cắp 50.352.518 mật khẩu, 2.117.626.523 tệp cookie, thông tin của 103.150 thẻ ngân hàng và dữ liệu từ 113.204 ví tiền điện tử. Các chuyên gia của Group-IB ước tính giá trị thị trường ngầm của các bản ghi (log) bị đánh cắp và thông tin thẻ bị xâm nhập là khoảng 5,8 triệu USD.

Theo Group-IB, vào năm 2021, các tác nhân đe dọa trên toàn thế giới thường thu thập thông tin đăng nhập tài khoản PayPal (hơn 25%) và thông tin đăng nhập Amazon (hơn 18%). Vào năm 2022, các dịch vụ được nhắm mục tiêu nhiều nhất có tỉ lệ giống nhau, cụ thể là PayPal (hơn 16%) và Amazon (hơn 13%). Tuy nhiên, trong suốt cả năm, các trường hợp đánh cắp mật khẩu của các dịch vụ trò chơi (Steam, EpicGames, Roblox) trong các bản ghi (log) đã tăng gần gấp năm lần.

“Việc một số lượng lớn người lao động tham gia vào chiêu trò lừa đảo phổ biến Classiscam — mà Nền tảng Rủi ro Thống nhất (Unified Risk Platform) của Group-IB đã xác định, vào thời kỳ đỉnh cao, hơn một nghìn nhóm tội phạm và hàng trăm nghìn trang web giả mạo — đã dẫn đến việc các tội phạm cạnh tranh để giành tài nguyên và tìm kiếm các cách mới để kiếm lợi nhuận,” Ilia Rozhnov, người đứng đầu Bộ phận Bảo vệ Rủi ro Kỹ thuật số (Digital Risk Protection) của Group-IB tại Châu Á Thái Bình Dương cho biết.

“Sự phổ biến của các kế hoạch liên quan đến những phần mềm đánh cắp có thể được giải thích bằng các yêu cầu thấp khi tiến hành một kế hoạch lừa đảo bằng phần mềm đánh cắp thông tin. Người mới bắt đầu không cần phải có kiến thức kỹ thuật nâng cao vì quy trình này hoàn toàn tự động và nhiệm vụ duy nhất những kẻ nghiệp dư là tạo một tệp có một phần mềm đánh cắp trong bot Telegram và hướng lưu lượng truy cập đến tệp đó. Tuy nhiên, đối với những nạn nhân có máy tính bị nhiễm phần mềm đánh cắp, hậu quả có thể rất thảm khốc.”

Để giảm thiểu rủi ro tiềm ẩn, các chuyên gia Bảo vệ Rủi ro Kỹ thuật số (Digital Risk Protection) của Group-IB khuyến nghị người dùng không tải xuống phần mềm từ các nguồn đáng ngờ, sử dụng máy ảo hoặc hệ điều hành riêng dành cho chức năng cài đặt, hoặc hệ điều hành thay thế để cài đặt, tránh lưu mật khẩu trong các trình duyệt và thường xuyên xóa cookie của trình duyệt.

Để ngăn ngừa rủi ro kỹ thuật số và những hậu quả không mong muốn, các công ty nên chủ động tiếp cận bảo mật kỹ thuật số cho thương hiệu của mình và sử dụng các công nghệ hiện đại để giám sát và ứng phó, chẳng hạn như Bảo vệ Rủi ro Kỹ thuật số (Digital Risk Protection) của Group-IB.