Các nhà nghiên cứu về bảo mật vừa tìm ra một hình thức tấn công mới trên Android với tên gọi là TapTrap

Những ý chính:

- TapTrap, một hình thức tấn công tapjacking dựa trên hoạt ảnh mới được các nhà nghiên cứu bảo mật phát hiện.

- TapTrap lợi dụng khả năng tùy chỉnh hoạt ảnh của Android để tấn công.

- TapTrap sẽ âm thầm yêu cầu quyền truy cập vào camera, microphone, định vị, đọc thông báo, hoặc thậm chí là xóa dữ liệu trên điện thoại của người dùng.

Google đã tung ra nhiều bản cập nhật gần đây, tuy nhiên việc phát sinh các lỗ hổng bảo mật mới ảnh hưởng đến cả những phiên bản Android mới nhất là chuyện bình thường. Ngoài ra, Google cũng vừa thông báo về sự hợp nhất giữa Android và ChromeOS nhưng vẻ như các lỗ hổng bảo mật vẫn sẽ xảy ra.

Các nhà nghiên cứu về bảo mật vừa tìm ra một hình thức tấn công mới trên Android với tên gọi là TapTrap. Đây là một hình thức tapjacking dựa trên hoạt ảnh trên Android mà không cần yêu cầu quyền truy cập đặc biệt và gần như không thể thấy bằng mắt thường.

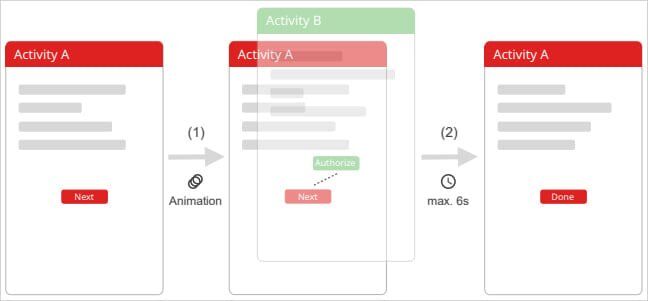

Hiểu một cách đơn giản, đây là cuộc tấn công vào hệ thống tùy chỉnh hoạt ảnh của Android. Thông thường, khi một ứng dụng nào đó được mở trên Android, một hoạt ảnh sẽ hiện bảng thông báo quyền truy cập hoặc tính năng hệ thống. Nhiều ứng dụng có thể thay thế hoạt ảnh mặc định và thay bằng một hoạt ảnh tùy chỉnh.

Các nhà nghiên cứu đã tạo ra một hoạt ảnh trong suốt và có thời gian hoạt động dài. Điều đó có nghĩa là người dùng Android không thể nhận ra là một màn hình khác đã được mở. Khi chạm vào màn hình, bạn thật ra đang tương tác với một màn hình ứng dụng trong hoặc thông báo trong suốt. Và màn hình trong suốt đó có thể là bất cứ thứ gì, ví dụ như một màn hình yêu cầu quyền truy cập vào ứng dụng ngân hàng của bạn.

Theo các nhà nghiên cứu, một ứng dụng độc hại có thể sẽ dùng cách này để âm thầm yêu cầu quyền truy cập vào camera, microphone, định vị, đọc thông báo thậm chí là xóa dữ liệu trên điện thoại của người dùng. Ngoài ra, chúng còn có thể tấn công vào các ứng dụng khác được cài đặt trên máy hoặc các trang web trên trình duyệt.

Đoạn phim dưới đây sẽ mô tả cách thức tấn công này. Trong đoạn phim trên, ta có thể thấy ứng dụng trong suốt đã yêu cầu quyền truy cập camera và thành công mà không bị phát hiện bởi người dùng.

Một cuộc khảo sát 100000 ứng dụng trên Play Store cho thấy có đến 76% trong số đó dễ dàng bị tấn công bởi TapTrap. Một số ứng dụng nổi tiếng bao gồm các trình duyệt như Chrome, Edge, Firefox và Brave đã khắc phục vấn đề này, GrapheneOS cũng đã giải quyết lỗ hổng này. Tuy nhiên bản thân Android vẫn trong tình trạng dễ bị tấn công vì vấn đề cốt lõi vẫn chưa được giải quyết. .

Các nhà phát triển lưu ý rằng người dùng Android có thể tắt hoạt ảnh hệ thống để bảo vệ thiết bị Android của mình trước loại hình tấn công này. Tuy việc này có thể ngăn chặn cuộc tấn công, thao tác này sẽ vô hiệu hóa hoạt ảnh dẫn đến việc không thể truy cập được ứng dụng.

Ngoài ra, theo dõi quyền truy cập camera và microphone trên thiết bị và tránh cài đặt ứng dụng từ các nguồn lạ cũng là một biện pháp phòng ngừa bị tấn công.

Tin tốt là các nhà nghiên cứu vẫn chưa phát hiện ra hình thức tấn công này được sử dụng rộng rãi.

Theo ghacks.net