Malware đánh cắp dữ liệu và thông tin đăng nhập là hai mối đe dọa hàng đầu chống lại SMBs trong năm 2023, chiếm gần 50% tổng số malware mà Sophos phát hiện nhắm vào phân khúc thị trường này

Ransomware vẫn là mối đe dọa lớn nhất đối với SMBs; Tội phạm qua email doanh nghiệp đang trên đà tăng cao, cùng với các chiến thuật kỹ thuật xã hội tinh vi hơn

Sophos, một nhà lãnh đạo toàn cầu trong việc đổi mới và cung cấp dịch vụ an ninh mạng, hôm nay đã công bố báo cáo hàng năm của mình về Mối đe dọa của Sophos năm 2024, với báo cáo năm nay chi tiết về “Tội phạm mạng trong mô hình kinh doanh Vừa và Nhỏ” và các mối đe dọa lớn nhất đối với các doanh nghiệp nhỏ và vừa (SMBs).

Theo báo cáo, vào năm 2023, gần 50% số phát hiện malware dành cho SMBs là keyloggers, phần mềm gián điệp và trộm cắp, malware mà các kẻ tấn công sử dụng để đánh cắp dữ liệu và thông tin đăng nhập. Các kẻ tấn công sau đó sử dụng thông tin đã đánh cắp này để truy cập từ xa trái phép, tống tiền nạn nhân, triển khai ransomware, và hơn thế nữa.

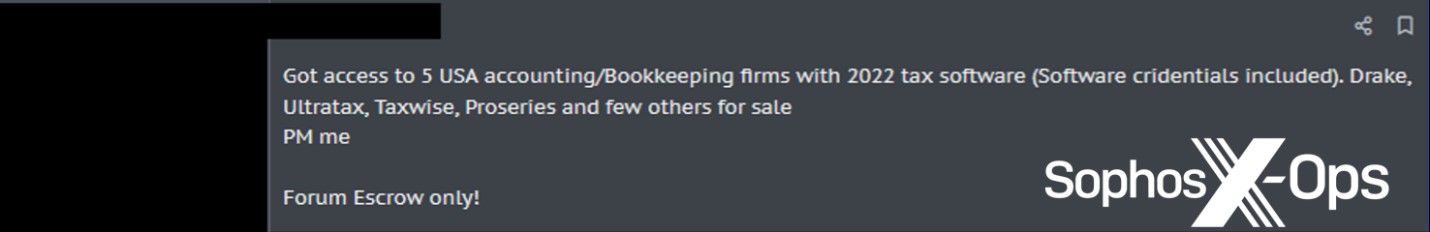

Báo cáo của Sophos cũng phân tích về các broker truy cập ban đầu (IABs)—các tội phạm chuyên về việc xâm nhập vào các mạng máy tính. Như được thấy trong báo cáo, IABs đang sử dụng web đen để quảng cáo khả năng và dịch vụ của họ trong việc đặc biệt xâm nhập vào mạng SMB hoặc bán sẵn sàng truy cập cho SMBs mà họ đã xâm nhập thành công.

“Giá trị của ‘dữ liệu’ như một loại tiền tệ đã tăng vọt giữa các tội phạm mạng, và điều này đặc biệt đúng với các SMBs, những người thường sử dụng một dịch vụ hoặc ứng dụng phần mềm cho mỗi chức năng, cho toàn bộ hoạt động của họ.”

“Ví dụ, hãy nói rằng kẻ tấn công triển khai một phần mềm đánh cắp thông tin trên mạng của mục tiêu để đánh cắp thông tin đăng nhập và sau đó lấy được mật khẩu của phần mềm kế toán của công ty. Các kẻ tấn công sau đó có thể truy cập vào tài chính của công ty mục tiêu và có khả năng chuyển tiền vào tài khoản của chính họ,” Christopher Budd, giám đốc nghiên cứu của Sophos X-Ops tại Sophos, cho biết.

“Có một lý do mà hơn 90% tất cả các cuộc tấn công mạng được báo cáo cho Sophos trong năm 2023 liên quan đến việc đánh cắp dữ liệu hoặc thông tin đăng nhập, dù qua tấn công ransomware, tống tiền dữ liệu, truy cập từ xa không được phép, hoặc đơn giản là trộm cắp dữ liệu.”

Mặc dù số lượng các cuộc tấn công ransomware chống lại SMBs đã ổn định, nhưng nó vẫn tiếp tục là mối đe dọa mạng lớn nhất đối với SMBs. Trong số các trường hợp SMB mà Sophos Incident Response (IR) xử lý, giúp các tổ chức dưới sự tấn công tích cực, LockBit là băng nhóm ransomware hàng đầu gây họa. Akira và BlackCat lần lượt đứng thứ hai và thứ ba. SMBs được nghiên cứu trong báo cáo cũng phải đối mặt với các cuộc tấn công bởi ransomware cũ và ít được biết đến hơn, như BitLocker và Crytox.

Theo báo cáo, các tác giả của ransomware tiếp tục thay đổi chiến thuật ransomware. Điều này bao gồm việc tận dụng mã hóa từ xa và nhắm vào các nhà cung cấp dịch vụ quản lý (MSPs). Từ năm 2022 đến 2023, số lượng các cuộc tấn công ransomware liên quan đến mã hóa từ xa—khi kẻ tấn công sử dụng một thiết bị không được quản lý trên mạng của tổ chức để mã hóa các tệp trên các hệ thống khác trong mạng—tăng 62%.

Ngoài ra, trong năm qua, đội Managed Detection and Response (MDR) của Sophos đã phản hồi đến 5 trường hợp liên quan đến các doanh nghiệp nhỏ bị tấn công thông qua một lỗ hổng trong phần mềm giám sát và quản lý từ xa (RMM) của MSPs.

Các kẻ tấn công tinh chỉnh các chiến dịch kỹ thuật xã hội và tấn công thông qua email doanh nghiệp (BEC)

Sau ransomware, các cuộc tấn công qua email doanh nghiệp (BEC) là loại tấn công cao thứ hai mà Sophos IR xử lý trong năm 2023, theo báo cáo của Sophos.

Những cuộc tấn công BEC và các chiến dịch kỹ thuật xã hội khác chứa đựng mức độ tinh vi ngày càng cao. Thay vì chỉ gửi một email có đính kèm độc hại, giờ đây các kẻ tấn công có khả năng cao hơn trong việc tương tác với mục tiêu của họ bằng cách gửi đi gửi lại một loạt email có tính chất đối thoại hoặc thậm chí gọi điện cho họ.

Trong nỗ lực né tránh sự phát hiện của các công cụ ngăn chặn spam truyền thống, các kẻ tấn công giờ đây đang thử nghiệm với các định dạng mới cho nội dung độc hại của họ, nhúng hình ảnh chứa mã độc hoặc gửi đính kèm độc hại trong các định dạng OneNote hoặc lưu trữ. Trong một trường hợp Sophos điều tra, các kẻ tấn công đã gửi một tài liệu PDF với hình thu nhỏ mờ, không đọc được của một “hóa đơn”. Nút tải xuống chứa liên kết đến một trang web độc hại.